То, что началось с обнаружения лазейки для получения бесплатных наггетсов в приложении McDonald’s, обернулось масштабным разоблачением проблем в цифровой инфраструктуре сети. Исследователь под псевдонимом BobDaHacker сообщил об уязвимостях, которые открывали доступ к конфиденциальным данным, внутренним системам и даже административным функциям без авторизации.

Проблема началась с мобильного приложения McDonald’s: проверка бонусных баллов происходила на стороне клиента, что позволило получать бесплатные товары без достаточного количества очков. Когда исследователь попытался сообщить об этом баге, инженер компании ответил, что «слишком занят», хотя спустя несколько дней уязвимость всё же была исправлена.

Дальнейший анализ выявил критические дыры в Design Hub — платформе, используемой командами McDonald’s в 120 странах для работы с брендовыми материалами. Доступ к системе защищался клиентским паролем, а при замене слова login на register в URL открывался уязвимый API-интерфейс, позволяющий легко создавать аккаунты. Пароли, к тому же, отправлялись на почту в открытом виде — недопустимая практика даже в 2025 году.

В JavaScript-файлах исследователь обнаружил открытые ключи, позволявшие отправлять фишинговые уведомления от имени McDonald’s, а также индексы поиска Algolia, содержащие имена, email-адреса и внутренние запросы сотрудников.

Оказались уязвимы и внутренние порталы: обычные аккаунты линейного персонала получали доступ к корпоративному инструменту, через который можно было искать данные глобальных сотрудников, включая топ-менеджеров, а также использовать функцию подмены личности.

Панель Global Restaurant Standards (GRS) не имела защиты для административных функций — исследователь доказал это, изменив заголовок главной страницы на «You’ve been Shreked», прежде чем вернуть всё обратно.

Среди прочих уязвимостей были обнаружены:

- доступ к внутренним документам через при минимальных правах доступа;

- баги в экспериментальном приложении CosMc’s, позволявшие бесконечно использовать купоны и подменять данные заказов;

- утечка персональных данных 64 миллионов соискателей работы через ИИ-платформу найма, где пароль по умолчанию был «123456».

По словам BobDaHacker, многие уязвимости были устранены, но часть — вроде открытого register-эндпоинта — по-прежнему доступна.

McDonald’s по-прежнему не имеет bug bounty-программы и надёжного канала для сообщений об уязвимостях. Исследователь призывает компанию обновить файл security.txt, предоставить прямые контакты и запустить программу вознаграждения для этичных хакеров. А этот инцидент ещё раз наглядно демонстрирует, насколько опасной может быть пассивность в вопросах цифровой безопасности.

Ещё по теме:

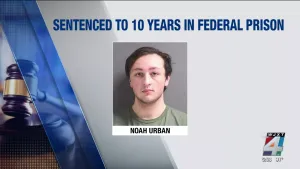

- Подросток-хакер из группировки Scattered Spider получил 10 лет тюрьмы

- Microsoft ускорит запуск игр на ПК с помощью новых технологий для шейдеров

- Ведущий креативный директор Apple TV+ перешёл в Paramount+