Долгое время macOS считалась устойчивой к вредоносному ПО, но в 2024 году ситуация начала изменяться. В этом году произошёл всплеск атак, нацеленных именно на пользователей Mac, что обусловлено популяризацией сервисов «вредоносное ПО как услуга» (MaaS) и использованием искусственного интеллекта. Это начало менять представление о безопасности системы.

Рост рынка вредоносного ПО для Mac

Ранее киберпреступники мало интересовались macOS из-за достаточно маленького количества пользователей. Теперь же они видят в платформе Apple новую возможность, помимо Windows, которая традиционно страдает от атак. Особую тревогу вызывает доступность инструментов для взлома macOS.

Если десять лет назад создание вредоносного ПО для Mac требовало глубоких технических знаний, то сейчас MaaS-платформы, такие как AMOS Stealer, делают этот процесс гораздо более простым. За $1500 в месяц даже начинающие хакеры могут приобрести набор инструментов для автоматизированной кражи данных пользователей. Это значительно увеличило число атак.

Ещё одним фактором является использование искусственного интеллекта. Как отмечается в отчёте Moonlock, ИИ-инструменты, такие как ChatGPT, помогают хакерам на форумах в даркнете создавать вредоносное ПО. Эти инструменты генерируют скрипты, упаковывают вредоносное ПО и даже обучают обходить защиту Gatekeeper в macOS. Это позволяет даже неопытным злоумышленникам создавать сложные угрозы.

Новые типы вредоносного ПО в 2024 году

Раньше основные угрозы для Mac были связаны с рекламным ПО и вымогателями. Однако в 2024 году хакеры переключились на так называемые «стилеры» — программы, которые незаметно собирают конфиденциальные данные, такие как пароли, куки и данные от криптовалютных кошельков.

- Cthulhu Stealer: Обнаружен в августе 2024 года. Продавался за $500 в месяц и маскировался под легитимные приложения вроде Grand Theft Auto IV или CleanMyMac. После установки собирал конфиденциальную информацию пользователей.

- Banshee Stealer: Тоже появился в августе. Собирал обширные данные с заражённых систем и использовал методы уклонения от обнаружения. Продавался на подпольных форумах за $3000 в месяц.

- HZ Remote Access Tool (HZ RAT): Обнаружен в сентябре 2024 года. Предоставлял злоумышленникам полный контроль над системой, устанавливался через поддельные версии популярных приложений и мог выполнять различные вредоносные действия.

Как атакующие обходят защиту

Хакеры часто используют социальную инженерию, чтобы обмануть пользователей и заставить их отключить защиту системы. Например, они могут представлять поддельные запросы, которые выглядят как легитимные системные сообщения.

Некоторые злоумышленники используют бэкдоры и эксплойты для получения доступа к системе. Отчёт Moonlock отмечает рост таких скоординированных атак, особенно в апреле 2024 года.

Реакция Apple и меры безопасности

Apple серьёзно относится к таким угрозам и регулярно выпускает обновления для устранения уязвимостей. В ноябре 2024 года компания выпустила обновления iOS 18.1.1 и macOS Sequoia 15.1.1, чтобы исправить уязвимости нулевого дня. В сентябре 2024 года была устранена уязвимость, позволяющая обходить защиту Gatekeeper с помощью специально созданных ZIP-архивов.

Несмотря на рост угроз, архитектура Mac и встроенные средства защиты по-прежнему создают серьёзные препятствия для хакеров. Многие стилеры полагаются на ошибки пользователей и не обладают сложными механизмами маскировки.

Как защитить себя

- Будьте внимательны: Всегда проверяйте системные запросы и избегайте подозрительных загрузок.

- Используйте проверенные источники: Загрузки из Mac App Store более безопасны.

- Регулярно обновляйте систему: Устанавливайте обновления от Apple для защиты от новых угроз.

- Рассмотрите дополнительную защиту: Антивирусные программы и инструменты обнаружения могут добавить уровень безопасности.

- Обучайтесь: Оставайтесь в курсе последних угроз, чтобы принимать обоснованные решения.

В 2024 году macOS стала более привлекательной целью для киберпреступников из-за роста пользовательской базы и доступности инструментов для взлома. Однако многие атаки по-прежнему зависят от действий самих пользователей. Соблюдение простых правил безопасности поможет защитить устройство, и конечно, ваши данные.

Ещё по теме:

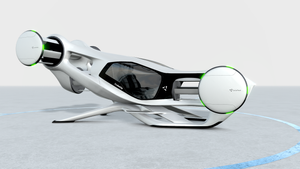

- Австрийские разработчики представили новое футуристическое летающее такси Blackbird

- «Подушка безопасности» для колена: стартап Hippos разработал наколенник, предотвращающий травмы связок

- В Саудовской Аравии открыли самое длинное на планете беспилотное метро