Специалисты по кибербезопасности из компании Jamf зафиксировали новую кампанию по распространению вредоносного ПО для macOS. Речь идёт об инфостилере GhostClaw – программе, созданной для кражи данных. Однако её главная особенность заключается не в сложных технических уязвимостях, а в том, как мастерски она эксплуатирует привычки самих программистов.

Вирус активно распространяется через репозитории на GitHub, пакетные менеджеры (например, npm) и среды разработки, дополненные искусственным интеллектом. Разработчики привыкли копировать код из инструкций в файлах README и запускать команды установки не глядя. Именно это базовое доверие к стандартным рабочим процессам позволяет GhostClaw беспрепятственно проникать в системы.

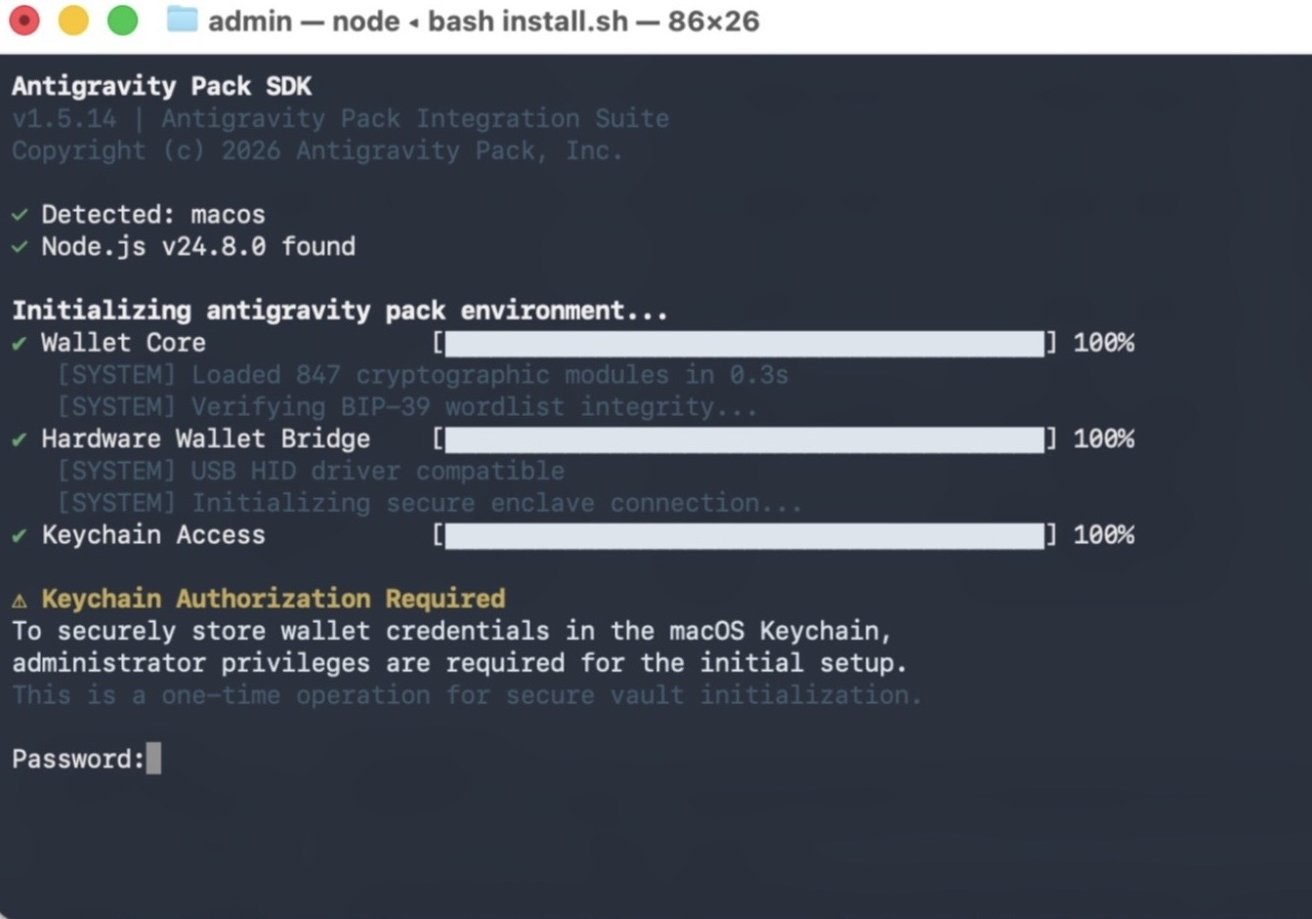

Как правило, вредоносный код прячется в проектах, которые выглядят абсолютно легитимно: это могут быть наборы средств разработки (SDK), приложения для трейдинга или полезные утилиты. Хакеры используют тактику «выдержки» – некоторые репозитории существуют достаточно долго, чтобы заработать хорошую репутацию в ИТ-сообществе, и лишь затем в них добавляются скрипты, загружающие вирус. Заметить такую подмену в моменте крайне сложно.

Почему защита macOS пропускает угрозу

Может показаться, что встроенные механизмы безопасности Apple дали сбой, но на деле их просто обходят. Инструкции по установке часто содержат команды, которые скачивают и сразу же выполняют удалённые скрипты. Для операционной системы это выглядит как легальный процесс настройки, запущенный самим пользователем. Таким образом, злоумышленники получают немедленный доступ к данным без необходимости использовать эксплойты на уровне ядра.

Ситуацию усугубляет растущая популярность ИИ-ассистентов для написания кода. Эти инструменты часто настроены на автоматический поиск и загрузку внешних компонентов или так называемых «скилов». Такая автоматизация снижает прозрачность: разработчик перестаёт контролировать, что именно скачивается и запускается в фоне. Доверие к автоматике играет на руку злоумышленникам.

Защитная архитектура macOS по-прежнему работает так, как задумано, но она опирается на важное допущение: предполагается, что пользователь не станет запускать непроверенный код без предварительного изучения. В реальности же гонка за скоростью и удобством разработки заставляет пренебрегать этим правилом. Активность вируса происходит исключительно в рамках тех разрешений, которые человек выдаёт ему сам.

Как защитить свои данные

Аналитики Jamf рекомендуют пересмотреть базовые привычки при работе с чужим кодом:

- Прежде чем запускать любую команду, которая напрямую передаёт данные в командную оболочку (особенно если она скопирована из файла README), стоит остановиться и проверить, что именно она делает. Лучшая практика – сначала скачать скрипт локально, изучить его содержимое и только потом выполнять.

- Не полагайтесь исключительно на внешний вид репозитория. Обращайте внимание на историю изменений: внезапные правки в процедуре установки или неожиданные обновления после долгих месяцев неактивности – серьёзный повод для проверки.

- Не выдавайте программам полного доступа к диску или расширенные системные права, если не уверены в инструменте на сто процентов. Любые неожиданные запросы прав во время рутинной установки должны восприниматься как тревожный сигнал.

- Ограничьте автономию ИИ-помощников в загрузке сторонних компонентов и тщательно проверяйте все внешние интеграции перед их активацией.

Автоматизация неизбежно расширяет границы доверия, и именно в этих слепых зонах скрываются современные угрозы.