Хакерские кампании ClickFix, нацеленные на пользователей Mac, сменили тактику: вместо привычного «Терминала» теперь используется системное приложение Script Editor, что позволяет обойти свежие защитные меры в macOS и упростить всю цепочку атаки для жертвы.

Раньше ClickFix опирался на социальную инженерию: пользователю под видом «технической поддержки» или «исправления ошибки» предлагали скопировать и вставить набор команд в «Терминал» и выполнить их. Это выглядело правдоподобно, особенно для людей, которые уже сталкивались с инструкциями вида «откройте Terminal и вставьте эту команду». В macOS 26.4 Apple усложнила жизнь таким схемам: система начала проверять вставляемые в консоль команды перед выполнением, добавив предупреждение в привычный сценарий ClickFix.

Новая версия атаки уходит от этой проверки и переносит ключевой шаг в Script Editor. Вместо ручного копипаста злоумышленники предлагают пользователю пройти «мастер очистки хранилища», который сам открывает Script Editor через специальную ссылку и подготавливает скрипт к запуску. Всё, что остаётся пользователю, — согласиться с парой системных диалогов и нажать кнопку запуска.

Как выглядит атака для пользователя

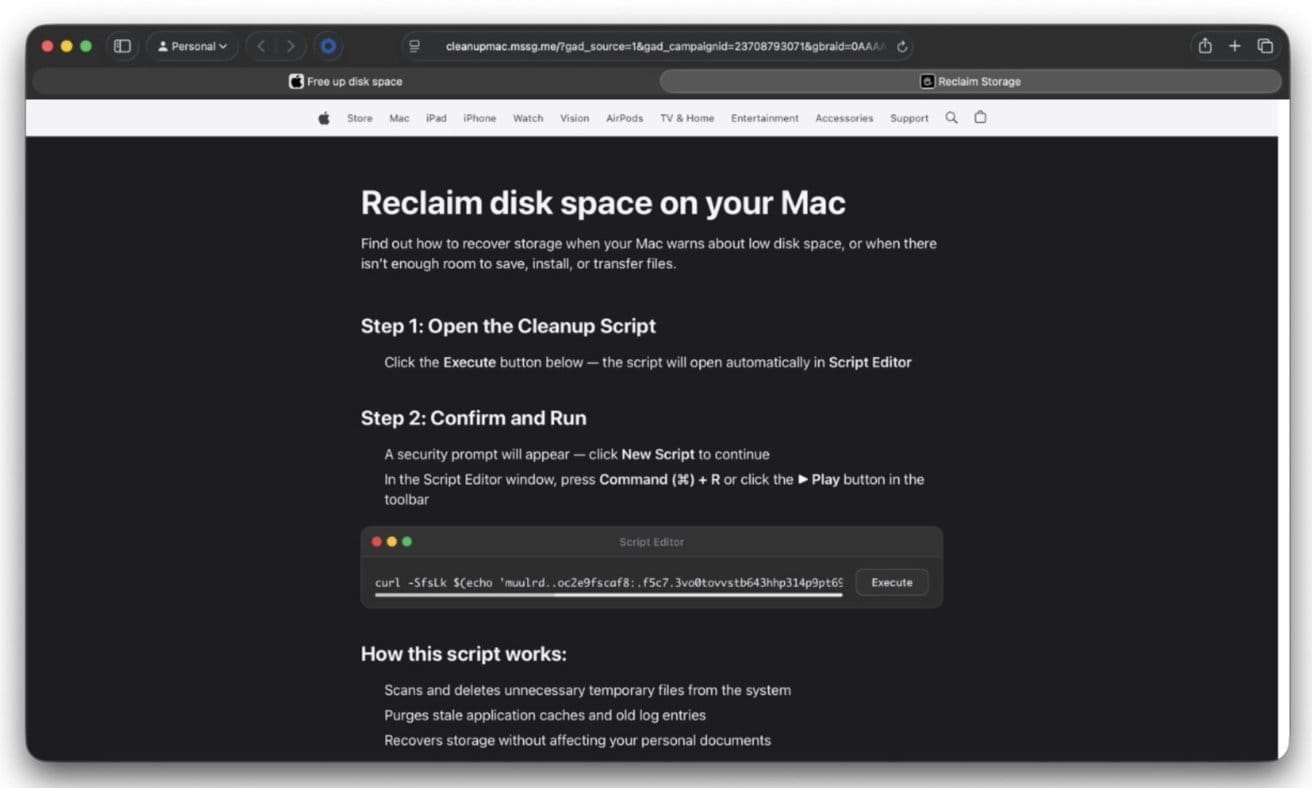

Первый шаг стандартен для таких атак: жертва попадает на страницу, оформленную в фирменной стилистике Apple. На экране — предупреждение, что на Mac заканчивается свободное место, и предложение «помочь системе» освободить хранилище. Текст и визуальные элементы имитируют легитимные рекомендации по обслуживанию macOS.

Страница предлагает простой сценарий: выполнить несколько шагов по «очистке» системы и нажать кнопку «Execute» или аналогичную. Под ней — блок, стилизованный под окно скрипта или утилиты, что усиливает впечатление, будто речь идёт о штатном инструменте для обслуживания системы. На этом этапе у пользователя создаётся ощущение, что он идёт по знакомому пути: сайт якобы объясняет встроенные возможности macOS.

Ключевой момент наступает, когда пользователь нажимает кнопку. Браузер пытается открыть Script Editor с помощью URL-схемы applescript://. macOS показывает типичный диалог: система спрашивает, разрешить ли сайту открыть установленное приложение. Такой запрос давно стал привычным — многие легитимные сервисы открывают, например, почтовые клиенты или мессенджеры. В результате у пользователя почти нет поводов заподозрить, что что-то идёт не так.

После согласия Script Editor запускается с уже заполненным скриптом. Окно выглядит как стандартное приложение macOS, а сам скрипт представляют как средство для освобождения дискового пространства — «утилиту очистки», которая должна решить обозначенную на веб-странице проблему. Инструкции на сайте и в окне подталкивают пользователя нажать кнопку запуска, как будто это логичное завершение системной процедуры.

Что происходит за кулисами

За внешне безобидным интерфейсом скрывается обфусцированная командная строка. Внутри скрипта спрятан shell-блок, который выполняет сразу несколько задач:

Сначала команда с помощью утилиты tr трансформирует строку и декодирует зашитый в ней URL. Такой приём позволяет прятать адрес удалённого сервера и усложнять статический анализ. Далее в ход идёт curl: утилита связывается с этим URL и загружает условный вирус. После этого результат напрямую передаётся в zsh через пайп, то есть код выполняется в памяти без сохранения на диск промежуточных скриптов.

На этом цепочка не заканчивается. Во второй стадии атаки загружается уже бинарный файл формата Mach‑O в каталог /tmp. Вредоносный код снимает с файла расширенные атрибуты, выставляет ему права на выполнение и запускает. Такой подход сочетает в себе как малозаметный этап с исполнением в памяти, так и более традиционный — с наличием отдельного исполняемого файла на диске.

По данным компании Jamf, конечным payload в этой атаке является свежий вариант инфостилера Atomic Stealer. Этот класс вредоносных программ специализируется на сборе чувствительных данных: учётных записей, сохранённых паролей, содержимого криптокошельков и другой ценной информации с компрометированной системы.

Почему смена вектора важна для безопасности macOS

Изменение точки входа в атаку демонстрирует ограниченность точечных мер защиты. Обновление macOS 26.4 «подсвечивало» конкретную проблему — вставку подозрительных команд в «Терминал». Однако сама логика цепочки ClickFix — убедить пользователя добровольно запустить код, который приведёт к загрузке и запуску вредоноса, — никуда не делась. Злоумышленники просто перенесли исполнение из одного системного приложения в другое.

Script Editor в этой схеме выступает надёжным проводником: это встроенное приложение, которому пользователи интуитивно доверяют меньше, чем «Терминалу», но всё же воспринимают как часть системы. Важно, что новая цепочка избавляет жертву от необходимости руками копировать команды. Теперь достаточно одной кнопки на сайте, после чего всё выглядит как автоматизированный системный процесс с понятным интерфейсом.

Разрешения на запуск приложений из браузера остаются уязвимым звеном во многих сценариях социальной инженерии. URL-схемы позволяют веб-страницам инициировать действия на уровне операционной системы, а диалоговое окно macOS зачастую воспринимается как формальность. В результате именно пользователь, давший согласие, фактически открывает дверь для запуска вредоносного кода, хотя формально встроенные защитные механизмы и продолжают работать.

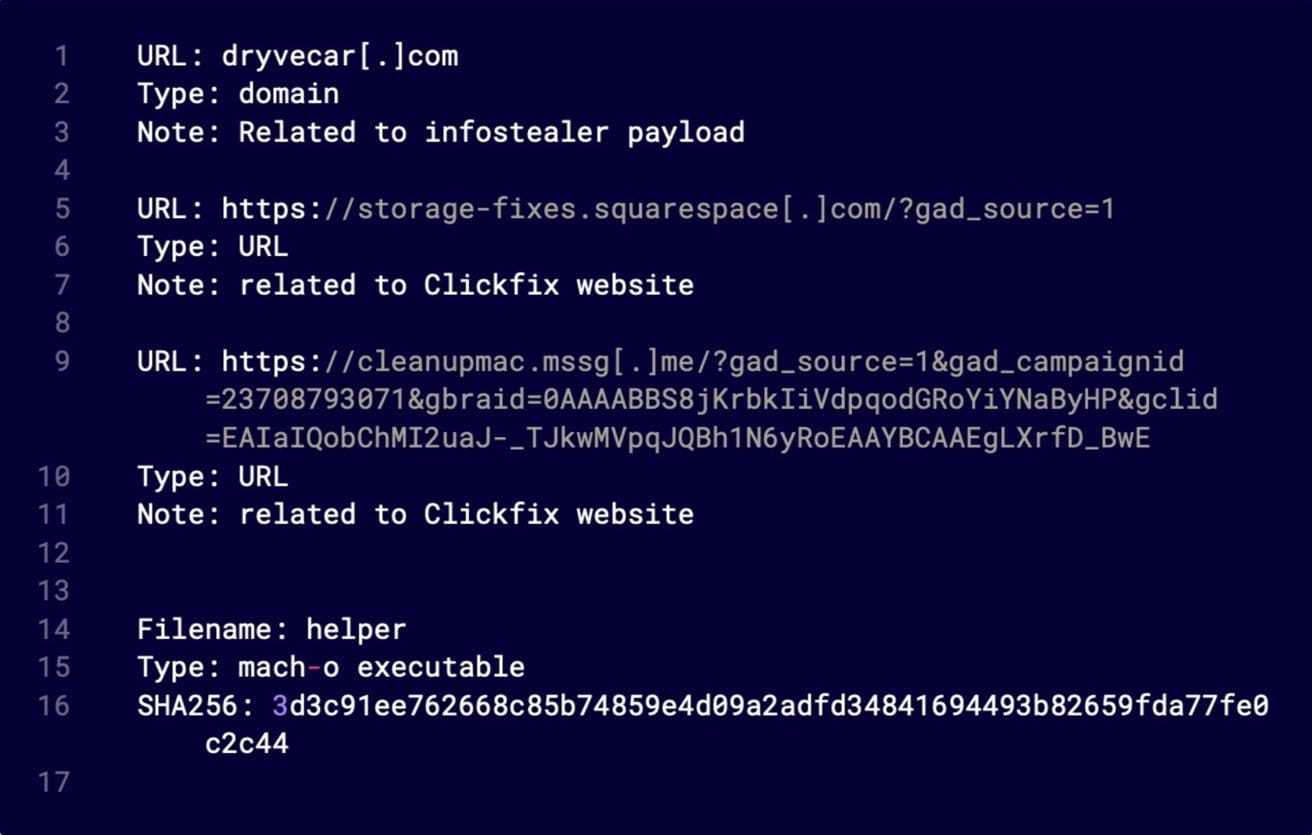

Jamf в своём отчёте перечисляет инфраструктуру, связанную с этой атакой. Среди прочего фигурирует домен dryvecar[.]com и связанные с ним поддельные страницы. Для индустрии кибербезопасности это важные индикаторы компрометации: такие домены и шаблоны страниц позволяют системам защиты распознавать и блокировать трафик к похожим ресурсам, даже если в деталях атака будет меняться.

Как пользователям Mac избежать атак

Ключевая рекомендация — понимать, как macOS на самом деле решает проблемы с хранилищем и другими системными задачами. Операционная система не полагается на скрипты, запускаемые из браузера, для очистки диска или устранения ошибок. Любой запрос от сайта открыть Script Editor, консоль или другой системный инструмент должен автоматически вызывать подозрение.

Первый серьёзный сигнал — системный диалог, в котором браузер просит разрешение запустить Script Editor. Это не рутинная процедура «для ускорения работы», а критический момент в цепочке атаки: отказ на этом шаге лишает злоумышленников возможности выполнить скрипт. Относиться к таким запросам стоит так же настороженно, как к просьбам установить неизвестное приложение.

Второй важный маркер — обещания «починить» систему прямо из браузера. Страницы, которые утверждают, что могут освободить место, оптимизировать работу macOS или устранить проблемы через запуск Script Editor, находятся за пределами нормального сценария работы операционной системы. Для управления хранилищем и обслуживания компьютера Apple предлагает «Системные настройки» и встроенные утилиты, а не сторонние сайты.

Наконец, обновления macOS остаются необходимым, но не исчерпывающим элементом защиты. Изменения, появившиеся в версии 26.4, показывают, что Apple продолжает закрывать популярные пути эксплуатации, однако злоумышленники уже продемонстрировали готовность быстро адаптироваться и искать новые точки входа. Вероятно, будущие обновления добавят дополнительные ограничения и для подобных сценариев, но критическим звеном всё равно останется поведение пользователя.

В результате новая вариация ClickFix не ломает защиту macOS напрямую, а аккуратно обходит её, используя доверие к системным приложениям и привычку нажимать «Разрешить» в, казалось бы, безобидных диалогах. Именно поэтому внимательное отношение к таким запросам и понимание нормальных сценариев работы системы сегодня не менее важно, чем любые технические меры.