Исследователю безопасности, который сообщил Apple о многочисленных уязвимостях, предъявлено обвинение во взломе системы, подключенной к бэкенду компании, а затем в использовании этого доступа для мошенничества с подарочными картами и электроникой на сумму $2,5 млн, говорится в недавно опубликованных судебных документах.

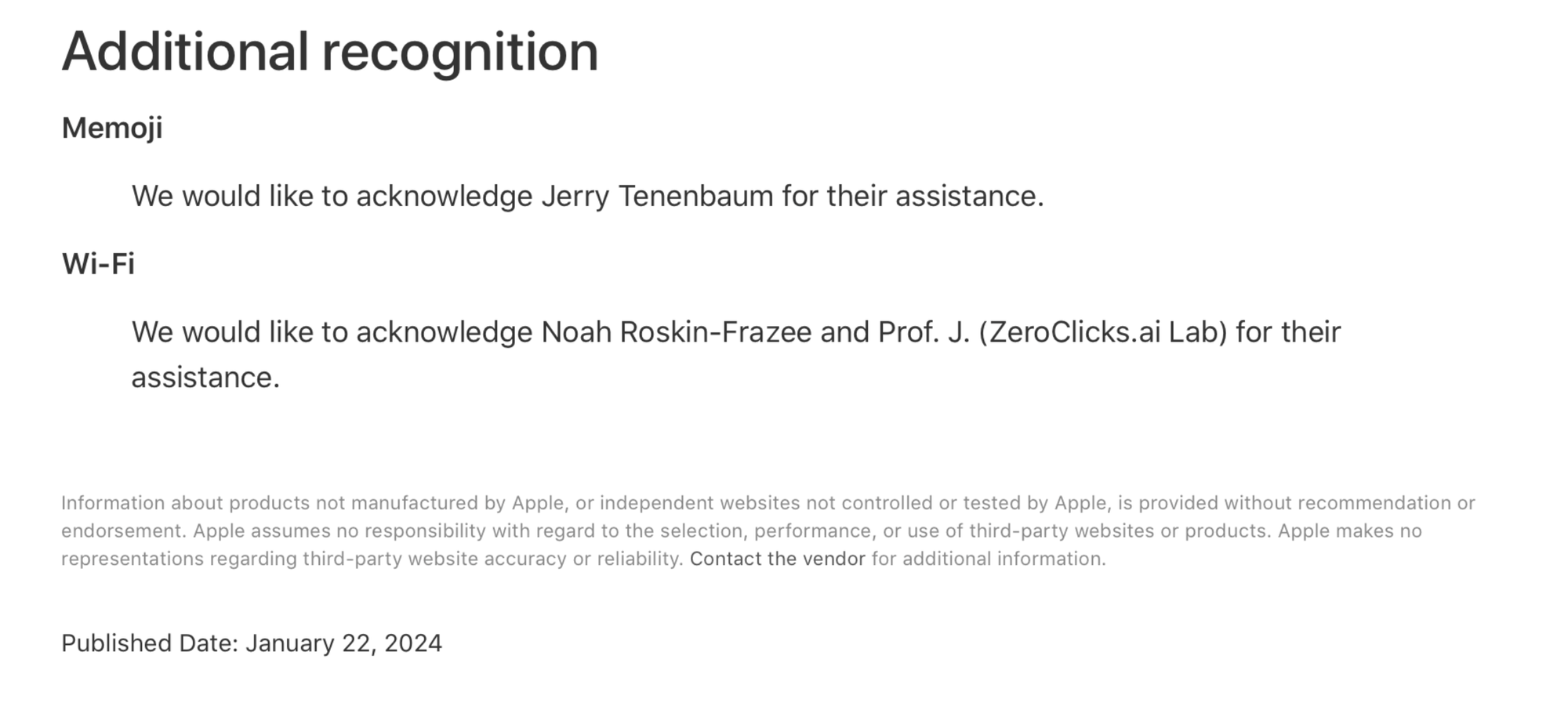

Интересно, но Apple прямо поблагодарила обвиняемого, Ноя Роскина-Фрейзи, в обновлении системы безопасности 22 января, почти через две недели после его ареста. Предполагаемому соучастнику также были предъявлены обвинения.

«В ходе реализации схемы обвиняемый и соучастники пытались обманным путем получить более $3 млн в виде продуктов и услуг компании A [Apple] через более чем два десятка мошеннических заказов», – говорится в обвинительном заключении. По тем заказам, которые были выполнены, обвиняемые получили около $2,5 млн в виде электронных подарочных карт и более $100 000 в виде "продуктов и услуг", добавляется в документе. Многие из этих подарочных карт и товаров были затем перепроданы третьим лицам. В одном случае шесть ноутбуков были отправлены на SellShark.com, стороннему продавцу электроники».

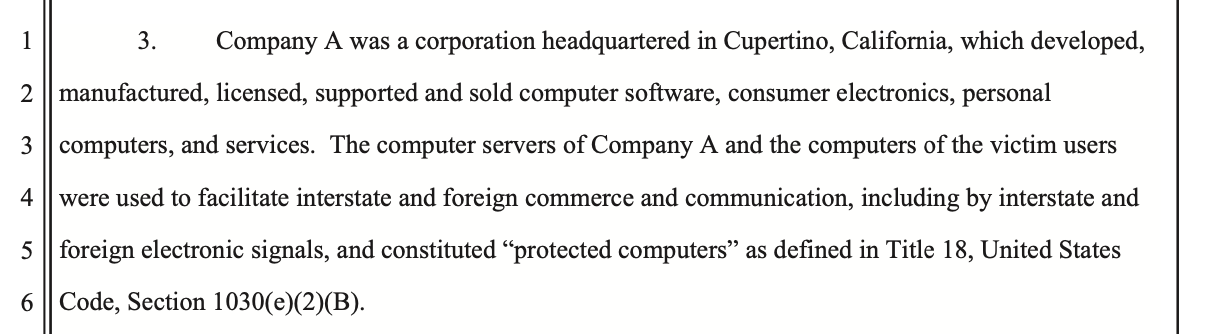

В судебных документах компании не названы, вместо этого они обозначены как «компания А» и «компания Б». Но все признаки указывают на то, что объект обвинения – компания Apple.

Штаб-квартира компании A находится в Купертино, штат Калифорния, и она «разрабатывала, производила, лицензировала, поддерживала и продавала компьютерное программное обеспечение, бытовую электронику, персональные компьютеры и сервисы», говорится в заключении. Позже в документе упоминается, что один из обвиняемых использовал подарочные карты для «покупки FinalCut Pro в магазине приложений компании А».

FinalCut Pro - программное обеспечение Apple для редактирования видео, которое стоит 24 990 рублей (или.$299.99). Единственный способ официально купить его онлайн – через магазин приложений Apple App Store.

Помимо Роскина-Фрейзи из Сан-Франциско, в обвинительном заключении также фигурирует Кит Латтери, проживающий в Нью-Джерси и Огайо. Роскин-Фрейзи представляет себя как легального исследователя безопасности и получает благодарности от Apple за сообщения об уязвимостях. Его имя фигурирует в отчётах об уязвимостях macOS Ventura и macOS Sonoma.

В разделе, посвящённом Wi-Fi в одном из этих отчётов, 22 января Apple написала: «Мы хотели бы выразить благодарность Ною Роскину-Фрейзи и профессору Джей (ZeroClicks.ai Lab) за их помощь».

ZeroClicks Lab – компания, занимающаяся исследованиями в области безопасности.

В январе журналисты 404 Media отправили в компанию письмо с просьбой прокомментировать ситуацию, но не получили ответа. Аккаунт в Twitter на имя Роскина-Фрейзи также указан как «сертифицированный технический специалист Apple».

Примечательно, что это дополнительное подтверждение появилось менее чем через две недели после ареста Роскина-Фрейзи. Компания Apple не ответила на многочисленные просьбы о комментарии.

Схема взлома была разработана примерно в декабре 2018 года и продолжалась по меньшей мере до марта 2019 года, говорится в сообщении.

Она началась с того, что обвиняемые якобы использовали инструмент для сброса пароля, чтобы получить доступ к учётной записи сотрудника, принадлежащей компании Б, которая базируется во Фремонте, штат Калифорния. Компания Б предоставляла «решения и услуги для клиентов компании A [Apple]». Другими словами, компания Б помогала Apple с поддержкой клиентов.

Затем они якобы получили доступ к учётным данным других сотрудников, которые затем использовали для доступа к VPN-серверам компании Б. Этот доступ позволил им в свою очередь получить доступ к системам Apple, что позволило им размещать поддельные заказы на продукцию компании. Обвиняемые также установили вредоносные скрипты в системы компании Б, в том числе один, который сохранялся на компьютерах компании.

В частности, обвиняемые якобы злоупотребляли программой Toolbox. Компания обычно откладывала заказы на товары, во время чего их можно было редактировать в Toolbox. В рамках этой схемы обвиняемые удалённо подключались к компьютерам, расположенным в Индии и Коста-Рике. Сама афера включала в себя изменение денежной стоимости заказа до нуля, добавление товаров к существующим заказам без оплаты, таких как смартфоны и ноутбуки, и продление существующих контрактов на обслуживание, говорится в обвинительном заключении. В частности, контракт на обслуживание клиентов, связанный с одним из обвиняемых и его семьей, был продлён ещё на два года без оплаты.

В общей сложности эти манипуляции, как утверждается, привели к хищению миллионов долларов.

Обвиняемые заводили счета в службах доставки на вымышленные имена, а также использовали одноразовые адреса электронной почты.

Адвокаты Лэттери и Роскин-Фрейзи тоже не ответили на просьбу о комментарии.

Ещё по теме:

- Некоторые модели iPhone 16, по слухам, будут оснащены более ёмкими аккумуляторами

- Apple продолжает работу над складными айфонами, выпуск которых не состоится по крайней мере до 2026 года

- В Китае не обращают внимания на санкции и осваивают новые техпроцессы