Китайские группировки SMS‑фишеров запустили новые схемы: они массово штампуют фейковые сайты мобильных операторов и интернет‑магазинов, чтобы незаметно привязывать украденные банковские карты к Apple Pay и Google Pay, маскируя это под начисление бонусных баллов, возврат налогов и праздничные скидки.

Китайские киберпреступные группы, которые раньше забрасывали весь мир SMS о якобы потерянных посылках или неоплаченных дорожных сборах, теперь предлагают своим «клиентам» фишинговые наборы для быстрого развёртывания правдоподобных интернет‑витрин. Эти фековые магазины и сервисы не просто крадут данные карт — они тут же пытаются записать их в мобильные кошельки Apple и Google, используя одноразовые коды подтверждения из SMS.

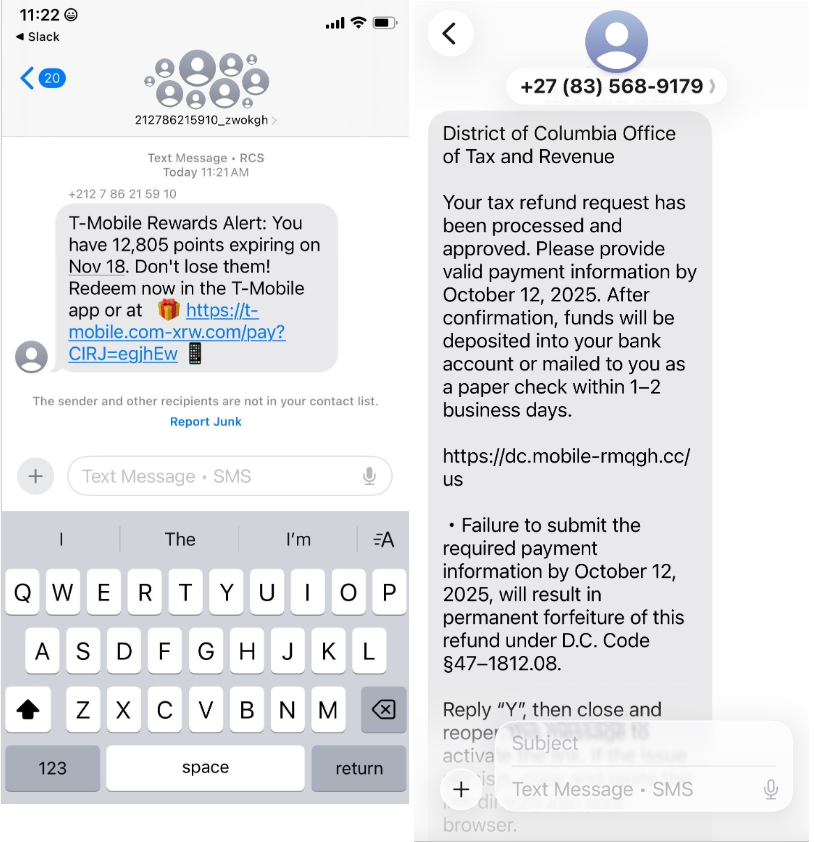

За последние дни были зарегистрированы тысячи доменов, которые изображают собой акционные сайты для абонентов T‑Mobile, обещающие крупные начисления бонусных баллов. Рассылки с фишинговыми ссылками идут не только по классическим SMS, но и через iMessage и RCS‑сообщения на Android, то есть приходят в те же мессенджеры, где пользователи привыкли видеть «нормальную» коммуникацию от сервисов. По данным сервиса анализа доменов urlscan.io, только за несколько дней в работу были запущены тысячи таких поддельных страниц.

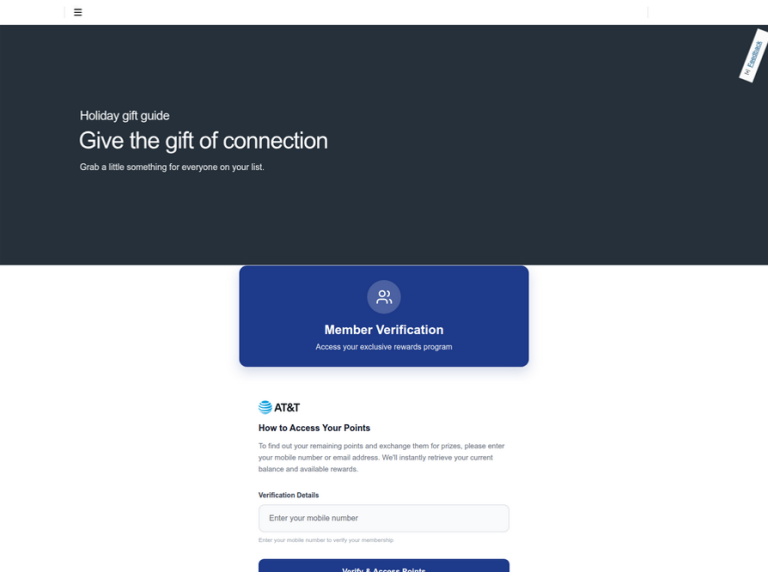

Эти сайты загружаются только при заходе с мобильного устройства и выглядят как фирменные лендинги оператора: у жертвы просят имя, адрес, телефон и данные банковской карты, якобы для зачисления бонусов. Как только данные карты введены, страница показывает ещё одно «безобидное» требование — ввести одноразовый код, который пришёл в SMS от банка. На самом деле этот код запрашивает не «система начисления баллов», а мобильный кошелёк Apple или Google: мошенники в тот же момент пытаются привязать только что украденную карту к устройству, которое находится у них в руках.

Похожие домены, связанные с этой же китайской SMS‑фишинговой инфраструктурой, маскируются под сайты для абонентов AT&T и под страницы налоговых органов отдельных штатов США, обещающие «неполученный» возврат налогов. Сценарий везде одинаков: человеку внушают, что ему полагаются деньги или бонусы, а взамен заставляют ввести данные карты и одноразовый код подтверждения, открывая преступникам прямой доступ к средствам. Исследователь SecAlliance Форд Меррилл отмечает, что такие схемы с «обменом бонусных баллов» давно популярны в Европе и Азии, но только недавно были массово переориентированы на потребителей в США.

Классические smishing‑домены (SMS‑фишинг) браузеры и защитные системы довольно быстро помечают как вредоносные, но у фейковых интернет‑магазинов есть серьёзное преимущество: они не рассылают спам миллионам адресатов и поэтому дольше остаются незамеченными. По словам Меррилла, те же китайские фишинговые конструкторы, которые используются для рассылок про «проблемы с доставкой посылки», имеют модули для быстрого развёртывания целых сеток фейковых онлайн‑витрин, внешне не отличимых от реальных.

Покупатель на таком сайте делает всё как обычно: кладёт товар в корзину, вводит адрес, данные карты и проходит «проверку безопасности» через одноразовый код из SMS. Магазин уверяет, что этот код нужен банку для подтверждения покупки, но в действительности он подтверждает добавление карты в мобильный кошелёк, контролируемый злоумышленниками. Более того, вредоносный функционал эти сайты подгружают только на финальном этапе оформления заказа, что делает их почти невидимыми при массовом сканировании сети.

Многие жертвы понимают, что их обманули, лишь спустя недели, когда оплаченный товар так и не приходит, а в выписке по карте обнаруживаются неожиданные списания. Такие витрины могут работать месяцами: их трудно обнаружить, они не попадают в чёрные списки безопасного просмотра и не привлекают внимания потоковыми рассылками.

Одним из самых эффективных способов борьбы с такими схемами остаётся оперативная жалоба на подозрительные SMS и сайты. Сооснователь и глава SURBL Реймонд Дейкксхоорн рассказал, что их блок‑лист, отслеживающий домены и IP‑адреса, замешанные в рассылке спама, фишинга и вредоносного ПО, пополняется в том числе за счёт пользовательских сообщений через сервис smishreport.com. Достаточно загрузить скриншот полученного SMS: система извлекает из него домены, сопоставляет с уже известными шаблонами и позволяет быстро заблокировать сразу целые серии однотипных фишинговых сайтов.

По наблюдениям Меррилла, в последние недели календарного года количество подобных атак резко растёт, особенно за счёт сообщений о «повторной доставке» посылок якобы от Почтовой службы США или крупных логистических компаний. Праздничный сезон создаёт для мошенников идеальную среду: люди спешат, активно заказывают онлайн, меньше читают тексты сообщений и легче реагируют на любые «срочные» уведомления о посылках, бонусах или возвратах.

Авторы исследования подчёркивают: стратегия «покупать там, где дешевле всего» в онлайне всё чаще напоминает игру в русскую рулетку с собственным кошельком. Обмануться могут и те, кто обычно выбирает только крупные площадки: на маркетплейсах достаточно сторонних продавцов с завышенными скидками и сомнительной репутацией.

Если вы плохо знакомы с интернет‑магазином, где нашли нужный товар по лучшей цене, имеет смысл потратить несколько минут на проверку его благонадёжности. Особый риск представляют совершенно новые сайты: чем моложе домен, тем выше вероятность, что перед вами «фантомный» магазин, который вскоре исчезнет вместе с вашими деньгами. Быстрый способ оценить возраст домена — сделать простой WHOIS‑запрос и посмотреть дату его создания: свежезарегистрированные адреса — серьёзный повод насторожиться.

Если вы получаете сообщение о проблеме с заказом или доставкой, безопаснее всего открыть сайт магазина или службы доставки вручную, набрав адрес в браузере или используя сохранённую закладку, а не переходить по ссылкам из SMS или письма. Особенно опасны послания, где вас торопят и обещают «ужасные последствия», если вы немедленно не перейдёте по ссылке: это типичный приём фишеров, играющих на страхе и спешке.

Иногда речь идёт не только о прямом мошенничестве: товары с самыми агрессивными скидками нередко «компенсируют» низкую цену за счёт сильно завышенной стоимости доставки или скрытых сборов. Перед тем как подтвердить заказ, убедитесь, что понимаете реальные сроки доставки, условия возврата и полный состав итоговой суммы, включая возможные сервисные платежи. Не стоит механически нажимать «ОК» на каждом шаге оформления — именно на этом рассчитывают и мошенники, и недобросовестные продавцы.

Ключевая линия обороны — внимательный контроль выписок по картам и счетам. Если бы злоумышленники планировали массово «обналичить» украденные карты, самый удобный момент для них — как раз новогодний сезон, когда легальных транзакций особенно много и несколько лишних списаний легко затеряются в общей массе. Поэтому важно регулярно просматривать операции и оперативно оспаривать любые платежи, которые вы не совершали.

Ещё по теме:

- Подвисшее видео во время Zoom-собеседования может стоить вам работы

- Фейковый брак, реальные убытки: как ИИ помогает мошенникам грабить онлайн-магазины в Китае

- Кто сменит Тима Кука: как Кремниевая долина обсуждает возможную смену CEO Apple