Исследователь безопасности придумал, как взломать проприетарный контроллер USB-C, используемый компанией Apple, что в конечном итоге может привести к джейлбрейку iPhone и другим проблемам с безопасностью.

Будучи одной из самых конфиденциальных и ориентированных на безопасность компаний, Apple стала для хакеров настоящей мишенью для атак. В одном случае, похоже, контроллер USB-C в iPhone стал фактором риска.

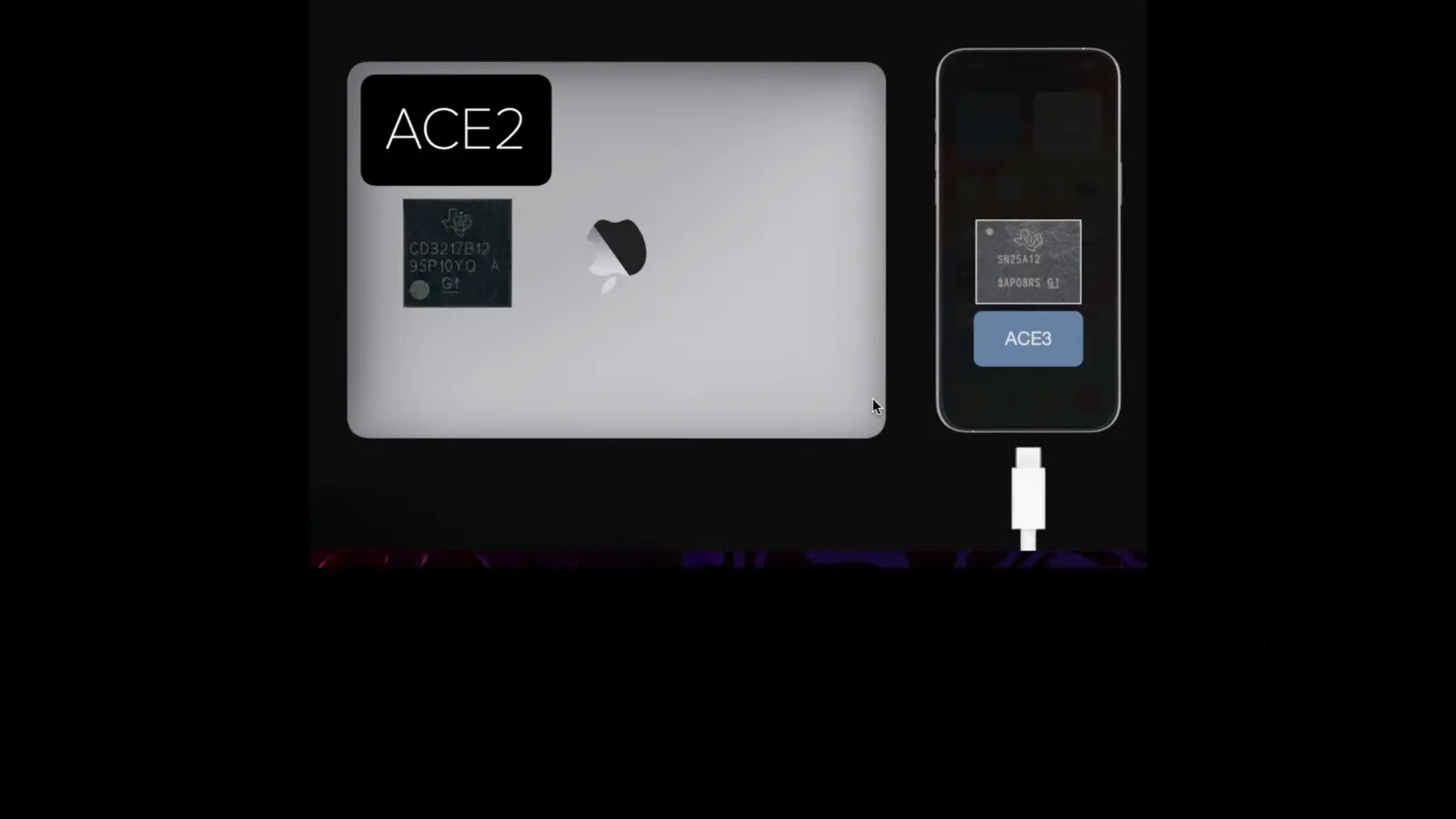

На 38-м Хаосском коммуникационном конгрессе в декабре, информация о котором стала достоянием общественности только в сейчас, исследователь Томас Рот представил демонстрацию атаки на контроллер ACE3 USB-C.

Этот контроллер является ключевым элементом, поскольку он отвечает за подзарядку устройства и передачу данных. Впервые он появился в iPhone 15-го поколения, контролируя работу встроенного порта USB-C.

SiliconAngle сообщает, что Роту удалось провести реверс-инжиниринг контроллера, раскрыв его прошивку и протоколы связи. После этого он смог перепрограммировать контроллер на выполнение определённых действий, в том числе внедрение вредоносного кода и обход важных проверок безопасности.

Ограниченное вмешательство

Хотя взлом кажется масштабной проблемой, на самом деле он не является угрозой для подавляющего большинства пользователей. Для его осуществления Рот использовал специальные кабели и устройства USB-C, а также имел свободный физический доступ к устройству.

Ключевым моментом является необходимость физического доступа с самого начала, что исключает опасность атаки для подавляющего большинства пользователей Apple. Это не исключает её использования в злонамеренных целях против некоторых людей, которые могут считать себя мишенью, но это очень небольшое количество людей.

Более реальным вариантом использования атаки является джейлбрейк, пишет Cyber Security News. Если скомпрометировать контроллер, это может привести к непривязанному джейлбрейку с постоянными обновлениями прошивки, в результате чего операционная система останется под угрозой.

Существует также вероятность того, что такой джейлбрейк будет потенциально легче сохранить активным, несмотря на программные усилия Apple, просто потому, что это аппаратная атака. При этом потенциальный охват техники джейлбрейка также будет ограничен из-за необходимости использования аппаратных средств.

Apple пока не прокомментировала ни демонстрацию исследователя, ни её потенциальные последствия.

Ещё по теме:

- Выход Apple Smart Home Hub может быть отложен до конца года

- Apple выступила против акционеров, требующих отказаться от политики инклюзивности

- Глобальная доля смартфонов Apple падает на фоне резкого роста китайских конкурентов