Несколько лет назад специалисты «Лаборатории Касперского» протестировали надёжность хэшированных паролей с помощью современных игровых видеокарт. Теперь исследователи обновили свои данные, и результаты оказались неутешительными: скорость дешифровки растёт, а общая безопасность пользователей неуклонно снижается.

Ко Всемирному дню паролей эксперты напомнили, что использование устаревших алгоритмов хэширования, таких как MD5, остаётся одним из худших решений для хранения конфиденциальных данных. Компания пересмотрела своё исследование 2024 года, посвящённое защищённости. Вывод предсказуем: аппаратные мощности наращивают темпы, оставляя всё меньше шансов на сохранность информации.

В теории алгоритмы хэширования преобразуют текст любой длины в уникальный код фиксированного размера. Даже малейшее изменение исходного слова полностью меняет итоговый хэш. Предполагается, что это надёжно защитит пароли пользователей, даже если база данных утечёт в сеть. На практике же популярный алгоритм MD5 давно признан небезопасным. Хотя математически восстановить оригинальный текст по хэшу невозможно, сам алгоритм работает слишком быстро. Это позволяет злоумышленникам применять метод полного перебора (брутфорс), подставляя миллиарды комбинаций в секунду, пока не найдётся совпадение. Для проверки целостности файлов MD5 ещё применим, но для криптографии он больше не годится.

Для нового исследования аналитики взяли 231 миллион уникальных паролей из масштабных утечек в даркнете. Базу пропустили через алгоритм MD5, а затем попытались взломать получившиеся хэши, используя всего одну потребительскую видеокарту GeForce RTX 5090. Выяснилось, что современные графические ускорители делают этот процесс пугающе простым.

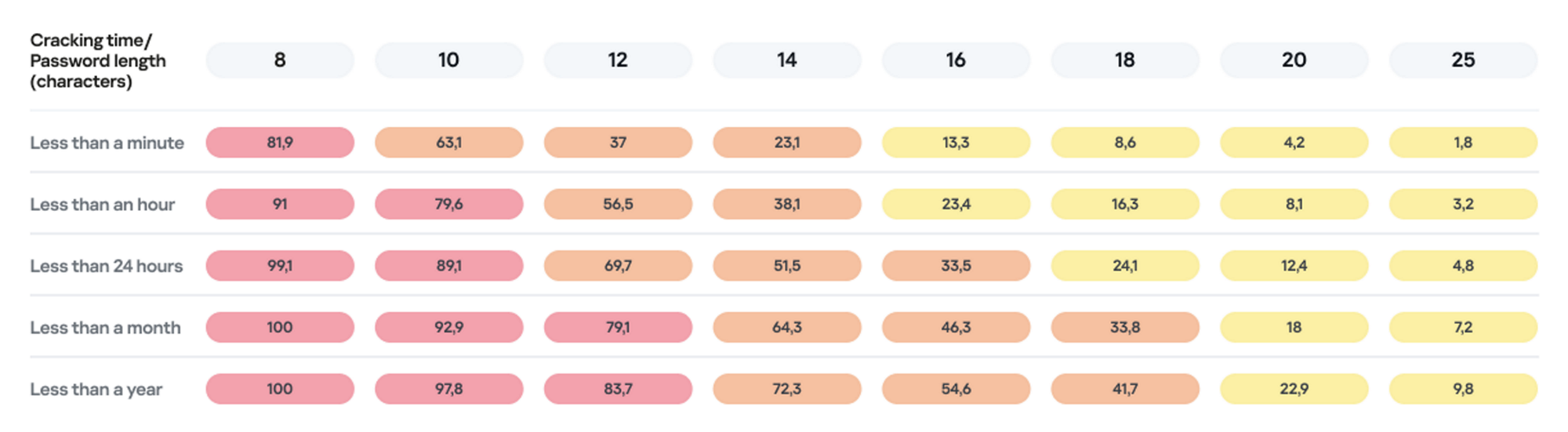

Статистика показывает: 60% протестированных паролей можно подобрать менее чем за час (два года назад этот показатель составлял 59%). Ещё хуже то, что почти половина (48%) раскрывается в первую же минуту. Длина пароля по-прежнему играет ключевую роль, но пользователи продолжают выбирать предсказуемые комбинации вроде «123456», что перечёркивает все усилия по защите. Не спасают и пароли, сгенерированные искусственным интеллектом: если хакерам известны паттерны, на которые опираются нейросети, взлом становится лишь делом техники.

Есть и менее очевидные наблюдения. В основе паролей часто лежат эмоционально окрашенные слова – например, «love», «angel», «team», «mate», «life» и «star», хотя ругательства тоже встречаются регулярно. Кроме того, на пароли влияет интернет-культура: с 2023 по 2026 год слово Skibidi стало использоваться в паролях в 36 раз чаще, а вместе с ним выросла и частота слова toilet.

Ещё одна тревожная тенденция – пользователи слишком долго не меняют свои пароли. Более половины комбинаций, 54%, которые обнаружили исследователи в свежих утечках, уже всплывали раньше. Отчасти это можно объяснить повторной публикацией старых массивов, но компания считает, что проблема глубже: многие люди создают пароль, добавляют к нему текущий год и затем годами к нему не возвращаются. По этой логике средний срок жизни пароля можно оценить примерно в три-пять лет.

Это опасно по двум причинам сразу. Во-первых, за несколько лет ускоряются и видеокарты, и методы подбора, поэтому даже относительно сложная комбинация со временем становится более уязвимой. Во-вторых, чем дольше пароль используется без изменений, тем выше вероятность, что он где-то утечёт – через взлом сервиса, фишинг, троян или инфостилер. А если один и тот же пароль повторяется на нескольких сайтах, преступникам уже не нужно ничего подбирать: достаточно найти его в одной утечке и проверить на других сервисах.

Утечки баз данных с MD5-хэшами могут годами циркулировать на теневых форумах, превращаясь в серьёзную угрозу. В «Лаборатории Касперского» настоятельно рекомендуют разработчикам переходить на более медленные, специализированные функции хэширования – например, bcrypt или Argon2. Они изначально спроектированы так, чтобы требовать больших вычислительных затрат, делая брутфорс-атаки экономически невыгодными. А для обычных пользователей критически важно включать двухфакторную аутентификацию и по возможности переходить на системы авторизации без паролей (passkeys), поскольку сегодня кража одной лишь комбинации символов уже не должна становиться ключом ко всей цифровой жизни.

В этой логике главный вывод исследования звучит не как очередной совет «придумайте пароль посложнее», а как диагноз устаревшей модели защиты. Пока пользователи продолжают выбирать предсказуемые комбинации, а часть сервисов – хранить их с помощью алгоритмов вроде MD5, утечки будут оставаться не просто неприятным инцидентом, а готовым сырьём для массового взлома.